La Tríada CIA explicada como nadie te la explicó

Hace unos años, en una institución financiera en LATAM, vivimos uno de esos momentos en los que la teoría deja de ser teoría. Una tarde, la plataforma de banca en línea empezó a recibir una oleada anormal de solicitudes. El tráfico se disparaba minuto a minuto, las métricas se ponían en rojo y los clientes comenzaban a reportar lentitud.

Lo que parecía un pico normal de uso terminó siendo un ataque DDoS dirigido a tumbar la banca por completo.

La diferencia entre el caos y la continuidad estuvo en una sola palabra: Disponibilidad.

La infraestructura de la institución contaba con alta redundancia, balanceadores configurados para absorber picos de tráfico y un WAF que empezó a filtrar y bloquear solicitudes maliciosas incluso antes de que el equipo técnico interviniera. El servicio resistió la tormenta. La banca nunca cayó.

Esa experiencia me enseñó algo que marcó mi forma de ver la Seguridad de la Información:

Si uno de los pilares de la Tríada CIA falla, la seguridad completa se viene abajo.

¿Qué es la Tríada CIA y por qué todo empieza aquí?

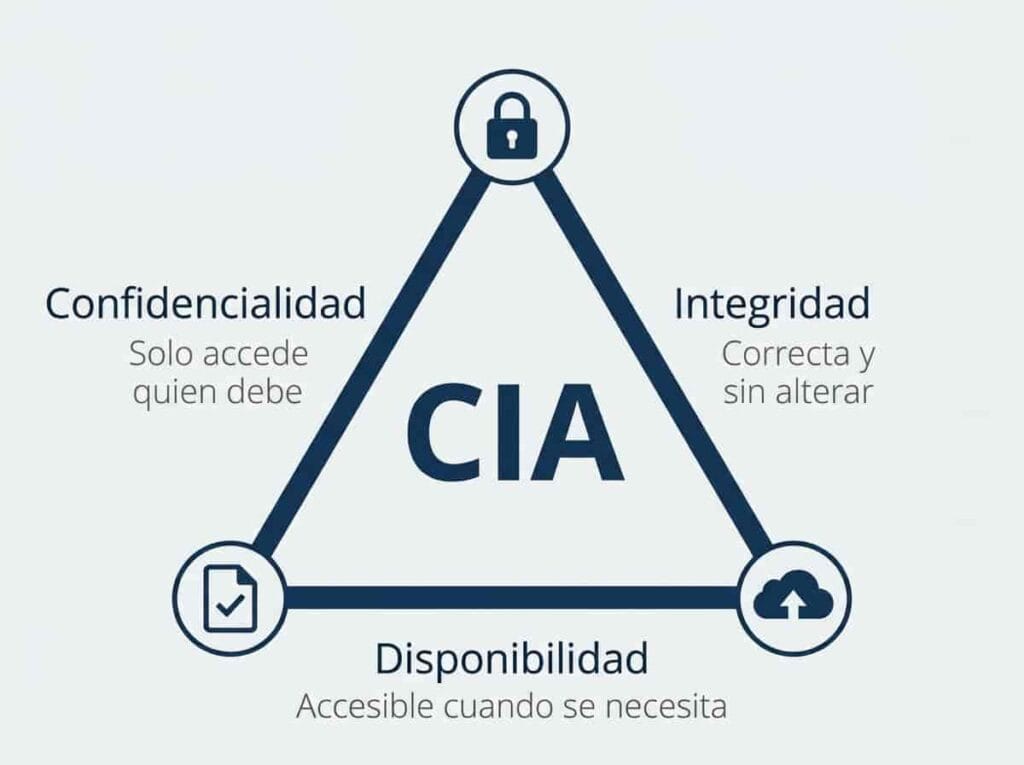

La Tríada CIA es el modelo más simple y poderoso para entender la Seguridad de la Información. Sus tres pilares son:

- Confidencialidad: que solo acceda quien debe.

- Integridad: que la información esté correcta y sin alterar.

- Disponibilidad: que esté accesible cuando se necesita.

Tres palabras que, bien entendidas, explican la mayoría de los incidentes de seguridad que vemos en la vida real.

En la práctica, la Tríada CIA funciona como una moto:

- Confidencialidad es el casco: te protege de lo que no ves venir.

- Integridad es el mantenimiento: si algo está suelto, todo se pone en riesgo.

- Disponibilidad es la gasolina y el estado general: si falla, no avanzas.

Pilar 1: Confidencialidad

Confidencialidad en lenguaje cotidiano

Confidencialidad significa que nadie acceda a lo que no debe. Es el candado mental y digital de tu información. No se trata solo de “ocultar datos”, sino de asegurarse de que cada persona vea únicamente lo que necesita ver.

Ejemplos simples de Confidencialidad

- Conversaciones privadas que no deberían ser leídas por terceros.

- Datos de clientes protegidos detrás de usuarios y contraseñas seguras.

- Contraseñas que no se comparten por chat ni por teléfono.

Ejemplos corporativos

- Carpetas de RRHH accesibles para toda la organización “por defecto”.

- Logs con datos sensibles almacenados sin cifrado ni protección.

- Usuarios con permisos de administrador solo “para agilizar” el trabajo.

El error típico

Uno de los errores más comunes es conceder acceso total a personas que no lo necesitan, solo para evitar fricción o tickets de soporte. El costo de esta comodidad puede convertirse en exposición de datos, sanciones regulatorias y pérdida de confianza.

Analogía motociclista: el casco integral

Confidencialidad es como usar un casco integral. No importa si vas a 40 o a 100 km/h: lo que te protege es el hábito de ponértelo siempre. No lo haces para verte bien, lo haces porque un solo descuido puede costarte demasiado.

Pilar 2: Integridad

Qué significa Integridad de la información

La Integridad garantiza que la información se mantenga correcta, completa y sin alteraciones no autorizadas. Un dato alterado en silencio puede provocar más daño que un dato robado.

Cómo se vulnera la Integridad sin que nadie lo note

- Un archivo de Excel que alguien modifica “a mano” para cuadrar números.

- Un parámetro cambiado en un sistema que afecta cálculos de precios.

- Errores de sincronización entre sistemas que generan datos inconsistentes.

Casos reales de Integridad comprometida

- Un precio alterado en un punto de venta que vende productos por debajo del costo.

- Un archivo de clientes con columnas desplazadas, lo que mezcla nombres, direcciones y correos.

- Un registro de transacciones en el que se “corrigen” datos sin trazabilidad ni registro del cambio.

Analogía motociclista: mantenimiento correcto

La Integridad se parece al mantenimiento de tu moto. Un tornillo mal ajustado, una cadena mal tensada o un freno mal purgado no se ven a simple vista, pero pueden arruinar todo el viaje. No se trata solo de que la moto se vea bien, sino de que cada parte funcione como debe.

Pilar 3: Disponibilidad

Cuando la Disponibilidad se pone a prueba

Volvamos a la historia del inicio. En ese ataque DDoS, lo que estuvo en juego no fue un concepto abstracto: fueron transacciones, pagos, confianza y la relación de miles de clientes con la institución. Si la plataforma hubiera caído, el impacto habría sido inmediato y visible para todos.

Alta disponibilidad y redundancia

La Disponibilidad se construye antes del incidente, no durante. Implica:

- Arquitecturas con alta redundancia y balanceo de carga.

- Sistemas críticos desplegados en esquemas de alta disponibilidad.

- WAFs y otros controles que filtran tráfico malicioso sin intervención manual.

- Pruebas de capacidad y planes de contingencia realistas.

Disponibilidad en la vida diaria

Fuera del mundo bancario, la Disponibilidad está en todas partes:

- Cuando tu celular no enciende justo antes de una reunión importante.

- Cuando el sistema de facturación se cae en la hora pico.

- Cuando la red de tu casa deja de funcionar en medio de una videollamada crítica.

Analogía motociclista: gasolina y estado general

Disponibilidad es la combinación de gasolina y estado general de la moto. Puedes tener el mejor casco y un mantenimiento perfecto, pero si tu moto está sin combustible o con una falla que la deja inmóvil, tu viaje no empieza.

Cómo funcionan juntos los tres pilares

La Tríada CIA no son tres conceptos sueltos. Son piezas de un mismo sistema que se sostienen mutuamente.

- Sin Confidencialidad, se filtra información sensible.

- Sin Integridad, los datos pierden valor y credibilidad.

- Sin Disponibilidad, el servicio simplemente deja de existir para el usuario.

En banca, retail y prácticamente cualquier sector, gran parte de los incidentes de Seguridad de la Información se pueden explicar por fallas en uno o más de estos pilares.

Pensalo así: un hospital puede tener los datos de sus pacientes perfectamente cifrados (Confidencialidad impecable), pero si alguien altera un diagnóstico sin dejar rastro (Integridad rota) o el sistema se cae durante una emergencia (Disponibilidad inexistente), la protección es incompleta. Los tres pilares se necesitan mutuamente.

10 ejemplos reales de la Tríada CIA en acción

Para bajar esto a tierra, aquí tienes ejemplos concretos de cómo se rompen estos pilares en la práctica:

- (C) Carpeta de RRHH expuesta en un repositorio compartido sin restricciones.

- (I) Precio alterado en un punto de venta que vende productos por debajo del costo.

- (D) Servicio de pagos QR caído en hora pico de ventas.

- (I+D) Base de datos restaurada sin la última hora de transacciones.

- (C) Correo con información sensible enviado al destinatario equivocado.

- (D) API saturada por picos de tráfico real sin capacidad de escalar.

- (I) Inventario adulterado manualmente en el sistema para encubrir pérdidas.

- (C+I+D) Servidor sin parches que cae víctima de ransomware.

- (C) Logs que contienen datos sensibles sin protección ni filtrado.

- (D) Servicio crítico sin redundancia que se detiene por una falla única.

Checklist rápido: evalúa tu empresa en 5 minutos

Usa este checklist como punto de partida para evaluar cómo está tu organización frente a la Tríada CIA:

- ☐ ¿Sabes claramente quién tiene acceso a qué información?

- ☐ ¿Existen datos críticos sin clasificación ni etiquetado?

- ☐ ¿Se registran y auditan los cambios en datos sensibles?

- ☐ ¿Tienes redundancia mínima para los servicios críticos?

- ☐ ¿Los respaldos han sido probados recientemente con restauraciones reales?

- ☐ ¿Cuentas con monitoreo y alertas para detectar anomalías a tiempo?

Conclusión: vivir libre, vivir seguro

La Tríada CIA no es un concepto académico reservado para manuales de certificación. Es una forma práctica de mirar la Seguridad de la Información en todo lo que hacemos: en la empresa, en la banca, en el retail y también en nuestra vida diaria.

Igual que en la carretera:

Proteger, mantener y asegurar te permite avanzar sin miedo.

Cuando entiendes y aplicas Confidencialidad, Integridad y Disponibilidad, no solo cumples con normas: construyes un entorno donde puedes tomar decisiones con más libertad, porque sabes que lo importante está protegido.

Vive libre, vive seguro.

#ViveLibreViveSeguro

Tu turno: ¿cuál es el pilar más débil en tu organización?

- Dejame tu respuesta en los comentarios o en LinkedIn — me interesa saber dónde ves más riesgo.

- 👉 Próximo artículo de la serie: “Confidencialidad: protege lo que nadie más debe ver”

Categorías: Seguridad de la Información · Ciberseguridad Práctica