Segundo artículo de la serie “La Tríada CIA explicada como nadie te la explicó“

Hace unos años, en una institución financiera en LATAM, la base de datos de producción estaba protegida de forma impecable. Datos de clientes ofuscados, accesos restringidos por roles, cifrado en reposo y en tránsito, monitoreo de consultas anómalas. Todo el manual aplicado al pie de la letra.

Había un problema: nadie miró los otros ambientes.

Las bases de datos de desarrollo y pre-producción se replicaban desde producción con apenas unas semanas de diferencia. La misma información. Los mismos nombres, números de cuenta, direcciones, historiales crediticios. Pero sin ofuscación, sin restricción de acceso, sin monitoreo.

Cualquier desarrollador, DBA junior o consultor externo con acceso al ambiente de desarrollo podía ver —sin ningún control— exactamente la misma información que en producción estaba blindada con múltiples capas de seguridad.

No hubo un ataque sofisticado. No hubo un hacker externo. Simplemente había una puerta trasera que existía porque “confiamos en el equipo técnico” y porque “es solo el ambiente de desarrollo”.

Esa experiencia me enseñó algo que cambió mi forma de pensar la Confidencialidad:

La información no cambia de valor según el ambiente donde vive. Si el dato es sensible en producción, es igual de sensible en desarrollo.

¿Qué es realmente la Confidencialidad?

En el artículo anterior sobre la Tríada CIA, definimos la Confidencialidad como el principio de que solo acceda quien debe. Suena simple. Pero en la práctica, es el pilar donde más organizaciones fallan sin darse cuenta.

Confidencialidad no es solo poner contraseñas fuertes o cifrar discos duros. Es una disciplina completa que abarca quién ve qué, cuándo, desde dónde y por qué. Implica clasificar la información, definir roles de acceso, monitorear quién consulta datos sensibles y —lo más difícil— mantener esos controles consistentes en todos los rincones donde la información existe.

Porque la información no vive solo en producción. Vive en correos reenviados, en reportes descargados a laptops personales, en capturas de pantalla compartidas por WhatsApp, en ambientes de prueba que nadie audita, y en carpetas compartidas donde “todos tienen acceso para no complicarse”.

El riesgo oculto: los ambientes que nadie protege

La historia que abrió este artículo no es un caso aislado. Es un patrón que he visto repetirse en múltiples organizaciones de diferentes sectores.

La lógica es siempre la misma:

- Se invierte tiempo, presupuesto y esfuerzo en proteger producción.

- Se replican los datos a desarrollo, QA o pre-producción para que las pruebas sean “realistas”.

- Nadie aplica los mismos controles en esos ambientes porque “no son críticos”.

- El resultado: la misma información sensible, expuesta sin protección, accesible para un universo mucho más amplio de personas.

En el mundo bancario, esto significa que los datos de miles de clientes —nombres, números de identificación, saldos, historiales de transacciones— quedan visibles para equipos de desarrollo completos, consultores externos, y a veces hasta practicantes recién llegados.

No por malicia. Por costumbre. Por la falsa sensación de que “si no es producción, no importa”.

¿Por qué pasa esto?

Hay tres razones que se repiten en casi todas las organizaciones:

La confianza implícita en el equipo técnico. “Son nuestros desarrolladores, son de confianza.” El problema no es la confianza: es que la Confidencialidad no se construye sobre la buena fe de las personas, sino sobre controles que funcionan independientemente de quién tenga acceso. Un desarrollador honesto puede cometer un error. Un consultor externo puede copiar datos sin intención maliciosa. Un equipo de QA puede dejar una exportación en una carpeta compartida. El control no existe para desconfiar de la gente, sino para proteger la información de errores humanos inevitables.

La presión por velocidad. “Si ofuscamos los datos de desarrollo, las pruebas no reflejan el escenario real y los bugs se nos escapan.” Esta es la excusa más frecuente y la más peligrosa, porque suena razonable. La realidad es que existen técnicas de enmascaramiento de datos que preservan la estructura y el comportamiento de la información sin exponer datos reales. No es trivial implementarlas, pero tampoco es opcional.

La falta de visibilidad del riesgo. En muchas organizaciones, el equipo de seguridad ni siquiera sabe cuántos ambientes de desarrollo existen, quién tiene acceso a ellos, o con qué frecuencia se replican datos desde producción. Si no lo ves, no lo proteges.

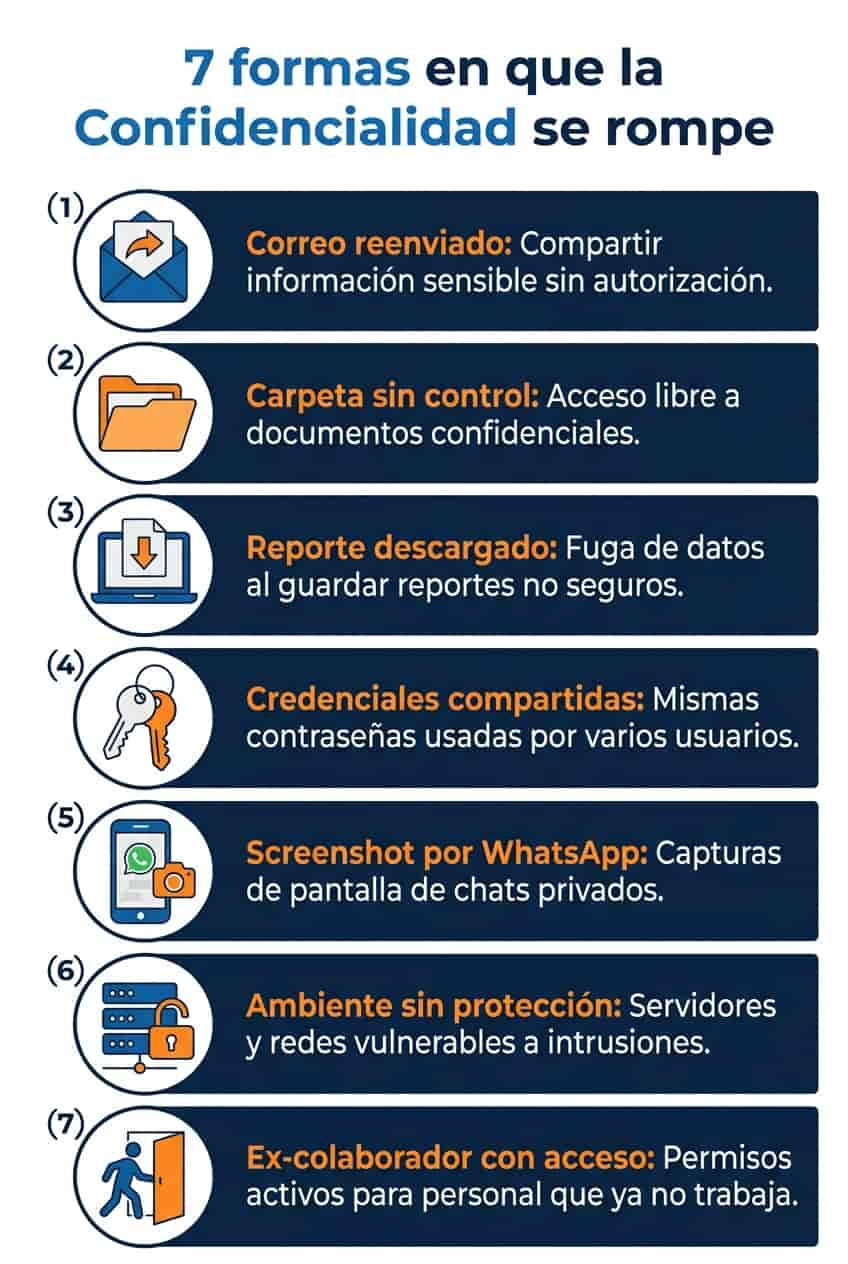

7 formas en que la Confidencialidad se rompe todos los días

No hace falta un ataque sofisticado para comprometer la Confidencialidad. Estos son escenarios que ocurren con frecuencia alarmante:

1. El correo reenviado. Un gerente reenvía un reporte con datos de clientes a alguien que “necesita verlo rápido”, sin notar que el archivo adjunto incluye columnas con información sensible que el destinatario no debería ver.

2. La carpeta compartida sin control. “Para que todos tengan acceso rápido” se crea una carpeta en el servidor o en la nube donde se depositan archivos con datos sensibles. Sin permisos granulares, sin auditoría, sin fecha de expiración.

3. El reporte descargado. Un analista descarga un dataset completo a su laptop para “trabajar más rápido”. Esa laptop sale de la oficina, se conecta a redes públicas, y a veces hasta se pierde en un aeropuerto.

4. Las credenciales compartidas. “Usa mi usuario mientras te crean el tuyo.” Dos personas con el mismo acceso significan que si algo sale mal, no hay trazabilidad. ¿Quién vio qué? Imposible saberlo.

5. La captura de pantalla. Alguien toma una captura de pantalla de un dashboard con datos sensibles y la comparte por un grupo de WhatsApp del equipo. La información sensible acaba en los teléfonos personales de 15 personas, fuera de cualquier control corporativo.

6. El ambiente de pruebas. Ya lo vimos en la historia de apertura. Datos reales en ambientes sin control, accesibles para un universo amplio de personas.

7. El ex-colaborador con acceso activo. Alguien deja la empresa y su usuario no se desactiva a tiempo. Días, semanas, a veces meses después, el acceso sigue vigente.

¿Te suena alguno? Si trabajas en una organización con más de 100 personas, probablemente has visto al menos tres de estos en el último año.

Cómo proteger la Confidencialidad de verdad

Proteger la Confidencialidad no se trata de comprar la herramienta más cara del mercado. Se trata de instalar una disciplina que funcione en todos los niveles. Estas son las prácticas que realmente hacen la diferencia:

Clasifica antes de proteger

Si no sabes qué información es sensible, no puedes protegerla. Suena obvio, pero la mayoría de las organizaciones nunca han hecho un ejercicio serio de clasificación de información. ¿Qué es confidencial? ¿Qué es de uso interno? ¿Qué es público? Sin esta base, todo control posterior se aplica a ciegas.

Principio de mínimo privilegio

Cada persona debería tener acceso únicamente a lo que necesita para hacer su trabajo, y nada más. Esto aplica a producción, desarrollo, carpetas compartidas, dashboards, reportes y cualquier sistema donde viva información sensible. Aplicar este principio genera fricción inicial, pero es la medida más efectiva a largo plazo.

Controles consistentes en todos los ambientes

Volviendo a la lección del inicio: si la información es la misma, los controles deben ser equivalentes. Los ambientes de desarrollo y pre-producción necesitan datos enmascarados u ofuscados. Si el negocio exige datos “realistas” para pruebas, la solución es invertir en herramientas de enmascaramiento que preserven la utilidad del dato sin exponer información real.

Monitoreo y auditoría continua

No basta con restringir el acceso una vez. Hay que monitorear quién accede a qué, detectar patrones anómalos (un desarrollador consultando 50,000 registros de clientes a las 2am no es normal), y revisar periódicamente que los accesos otorgados sigan siendo necesarios.

Gestión del ciclo de vida del acceso

Los accesos deben tener fecha de nacimiento y fecha de muerte. Cuando alguien cambia de rol o deja la organización, sus accesos deben desactivarse inmediatamente. Las revisiones periódicas de accesos (access reviews) no son burocracia: son higiene básica de Confidencialidad.

Analogía motociclista: el casco integral

En el artículo de la Tríada CIA comparé la Confidencialidad con usar un casco integral. Voy a expandir esa idea.

El casco no te protege solo cuando vas a 120 km/h por autopista. Te protege igual cuando vas a 30 por tu barrio, cuando llueve, cuando es un trayecto corto “de cinco minutos” al supermercado. La mayoría de los accidentes no ocurren en carretera a alta velocidad — ocurren cerca de casa, en trayectos cotidianos donde bajas la guardia porque “no pasa nada”. El casco funciona solo si lo usas en todas las condiciones: de día, de noche, lloviendo, con sol, en carretera y en ciudad. Sin excepciones.

Con la Confidencialidad pasa exactamente lo mismo. No sirve proteger la base de datos de producción si los datos viven sin control en los ambientes de desarrollo. No sirve cifrar el correo corporativo si la misma información se comparte por WhatsApp. No sirve tener controles de acceso impecables si nadie revisa que un ex-colaborador sigue con su usuario activo. Los incidentes de Confidencialidad rara vez ocurren donde tienes los controles más fuertes — ocurren en los rincones donde bajaste la guardia porque “ahí no pasa nada”.

La Confidencialidad funciona solo si se aplica en todas las situaciones y condiciones donde vive la información. Como el casco: no importa la velocidad ni la distancia — te lo pones siempre.

Confidencialidad para el comité directivo

Si presentas Seguridad de la Información ante un comité directivo, la Confidencialidad se traduce en riesgo de negocio puro:

Riesgo regulatorio. Una brecha de datos de clientes puede generar sanciones regulatorias, especialmente en el sector financiero. Las regulaciones de protección de datos en LATAM se están endureciendo año a año.

Riesgo reputacional. La confianza de los clientes se construye en años y se destruye en un titular de prensa. “Banco expone datos de miles de clientes por falla interna” es el tipo de noticia que ningún equipo de comunicación puede contener.

Riesgo operativo. Si la información confidencial se compromete, la respuesta al incidente consume recursos, tiempo y atención que deberían estar dedicados al negocio.

La pregunta correcta para el directorio no es “¿estamos protegidos?” sino “¿sabemos dónde vive nuestra información sensible y quién tiene acceso a ella en cada uno de esos lugares?”

Checklist rápido: ¿cómo está la Confidencialidad en tu organización?

Usa este checklist como punto de partida. Si no puedes responder “sí” a la mayoría, hay trabajo por hacer:

☐ ¿Existe una clasificación formal de información (confidencial, interna, pública)?

☐ ¿Los ambientes de desarrollo y pruebas usan datos enmascarados u ofuscados?

☐ ¿Se aplica el principio de mínimo privilegio de forma consistente?

☐ ¿Se revisan periódicamente los accesos otorgados?

☐ ¿Los accesos se desactivan inmediatamente cuando alguien cambia de rol o deja la organización?

☐ ¿Existe monitoreo de accesos a datos sensibles (quién consultó qué y cuándo)?

☐ ¿Hay políticas claras sobre el manejo de información fuera del entorno corporativo (laptops, WhatsApp, correo personal)?

☐ ¿El equipo de seguridad tiene visibilidad de todos los ambientes donde vive información sensible?

Conclusión: la Confidencialidad no admite excepciones

La historia del banco con los ambientes de desarrollo desprotegidos me dejó una lección que aplico en todo lo que hago: la Confidencialidad no funciona con excepciones. No puedes proteger la información “donde importa” y dejarla expuesta “donde no importa”, porque la información no sabe en qué ambiente vive. Un dato sensible es igualmente peligroso en producción, en desarrollo, en un correo reenviado o en una captura de pantalla.

Igual que el casco: no importa si es un viaje largo o un trayecto de cinco minutos — te lo pones siempre, o no sirve de nada.

En el próximo artículo de la serie, hablaremos de Integridad: cuando los datos mienten sin que nadie lo note — el pilar más silencioso y potencialmente el más dañino de los tres.

Vive libre, vive seguro.

#ViveLibreViveSeguro

Tu turno: ¿cuál de estos 7 escenarios has visto en tu organización?

¿El correo reenviado, la carpeta sin control, el ambiente de pruebas con datos reales?

Déjame tu respuesta en los comentarios o en LinkedIn — me interesa saber dónde ves más riesgo.

👉 Próximo artículo de la serie: “Integridad: cuando los datos mienten sin que nadie lo note”

Deja un comentario